Das sagen aktuelle Schätzungen 70 – 90 % von software nutzt Open Source. Doch wie sicher ist Open Source? Open-Source-Pakete werden von Entwicklern auf der ganzen Welt gemeinsam genutzt. Wenn Sie also Open Source in Ihren eigenen Anwendungen verwenden, müssen Sie Code von Drittanbietern in Ihre Projekte einbinden. Dies kann Sicherheitsrisiken mit sich bringen, und je häufiger ein Open-Source-Paket verwendet wird, desto größer kann die Auswirkung einer darin enthaltenen Sicherheitslücke sein.

A neues Forschungsprojekt von Snyk und der Linux Foundation konzentrierte sich darauf, wie Organisationen ihre Open-Source-Pakete sichern. Das Projekt untersuchte, wie Entwickler Risiken erkennen und angehen. Eine gründliche Analyse der gesammelten Daten brachte einige schwerwiegende Fehltritte zutage, die Unternehmen beim Thema Open-Source-Sicherheit begehen. Hier sind drei Schritte mit denen Unternehmen diese Fehltritte beheben und den Weg zu strengeren Sicherheitspraktiken rund um Open Source einschlagen können.

1. Verstehen Sie, dass Abhängigkeiten Komplexität mit sich bringen

Das durchschnittliche Projekt weist 49 Schwachstellen auf, die 79 direkte Abhängigkeiten umfassen.

Open-Source-Sicherheit wird zu einer größeren Herausforderung als die software Die Lieferkette wird komplexer. Nahezu alle modernen Anwendungen bestehen aus Komponenten, die von anderen Komponenten abhängen, wodurch eine Lieferkette entsteht, die Hunderte von Komponenten und mehrstufige Abhängigkeiten umfasst.

Das software Die Lieferkette ist ein attraktiver Einstiegspunkt für böswillige Akteure, da sie Schwachstellen in kleinen, weit verbreiteten Bibliotheken ausnutzen können. Erinnern Sie sich an Log4Shell? Alle eingehenden Daten, die protokolliert werden, sind dadurch anfällig für RCE-Angriffe (Remote Code Execution). Es handelte sich um eine kritische Schwachstelle innerhalb eines beliebten Open-Source-Logging-Frameworks – eine Schwachstelle innerhalb einer Abhängigkeit.

Nur 24 % der Unternehmen vertrauen auf die Sicherheit ihrer direkten Abhängigkeiten. Und obwohl 37 % der Unternehmen angeben, dass Abhängigkeiten leicht zu verfolgen sind, befinden sich diese Abhängigkeiten nicht unbedingt in einem sicheren Zustand.

2. Legen Sie mit Sicherheitsrichtlinien den Grundstein

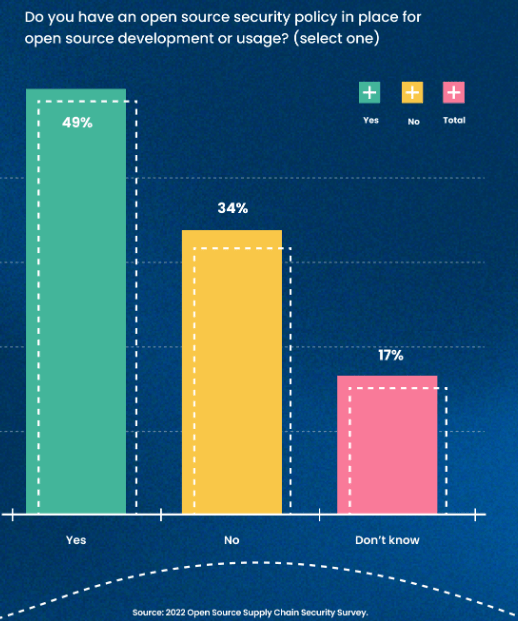

Nur 49 % der Organisationen verfügen über eine Sicherheitsrichtlinie, die sich explizit mit der Entwicklung und Nutzung von Open-Source-Paketen befasst.

Dies ist in kleineren Organisationen, in denen die Ressourcen begrenzt sind, verständlich. Untersuchungen haben außerdem gezeigt, dass 27 % der mittleren bis großen Unternehmen über keine etablierte Sicherheitsrichtlinie verfügen. Wenn man bedenkt, wie viele Daten jedes dieser Unternehmen möglicherweise verarbeitet, sind 27 % eine alarmierende Statistik.

Jede Organisation braucht einen CISO (Chief Information Security Officer) oder eine Person bzw team mit wichtigen Sicherheitsaufgaben betraut. Wenn wichtige CISO-Funktionen vorhanden und verfügbar sind, folgt eine Open-Source-Sicherheitsrichtlinie. Es müssen umsetzbare Richtlinien eingeführt und sozialisiert werden teams – angefangen bei CISOs und Entwicklern bis hin zur gesamten Organisation.

3. Verwenden Sie die richtigen Werkzeuge

73 % der Unternehmen suchen nach Best Practices, um ihre Arbeit zu verbessern software Sicherheitdienst.

Unternehmen müssen in vielfältige Tools investieren, die ihnen bei der Entwicklung sichererer Anwendungen helfen. In vielen Fällen, SCA (software Zusammensetzungsanalyse) Tools können durch die Aktivierung einen großen Vorteil bieten teams, um Schwachstellen in Open-Source-Paketen zu finden und zu lernen, wie man sie behebt. Einige Organisationen verwenden je nach ihren Präferenzen in Bezug auf Sicherheitstests andere Tools.

SAST-Tools (Static Application Security Testing), die in 35 % der Unternehmen im Einsatz sind, scannen Quellcode, Bytecode und Binärcode, um problematische Codierungsmuster zu identifizieren. Einige Organisationen verwenden ein IaC-Modell (Infrastructure as Code), um Entwicklern beim Schreiben sicherer Konfigurationen für HashiCorp Terraform, AWS CloudFormation, Kubernetes und Azure Resource Manager (ARM) zu helfen, bevor sie mit der Produktion in Berührung kommen. IaC-Konfigurationen integrieren bewährte Sicherheitspraktiken direkt in Entwicklungsabläufe.

Jede dieser Tooloptionen kann Unternehmen dabei helfen, einen großen Schritt hin zur Priorisierung der Open-Source-Sicherheit zu machen.

Die vereinte Kraft von Bildung, Politik und Werkzeugen

Die sichere Verwendung von Open-Source-Paketen erfordert eine neue Denkweise zur Entwicklersicherheit, die viele Unternehmen noch nicht übernommen haben. Wenn Sie wissen, welche Risiken in Open-Source-Paketen bestehen und wie Sie sich vor diesen Risiken schützen können, kann Ihr Unternehmen Open-Source-Technologie effizient und sicher nutzen. Die Suche nach den effektivsten Tools und Richtlinien für Open-Source-Sicherheit ist ein guter Anfang.